Integration von KI in die Cyberverteidigung Chancen und Herausforderungen

KI sauber im Unternehmen integrieren: Der 5-Schritte-Plan

Von der ersten Idee bis zur voll integrierten KI-Lösung – strukturiert, sicher und mit messbarem Erfolg

Strategie & Zieldefinition

Wir analysieren Ihre Geschäftsprozesse und identifizieren konkrete Use Cases mit dem höchsten ROI-Potenzial.

✓ Messbare KPIs definiert

Daten & DSGVO-Compliance

Vollständige Datenschutz-Analyse und Implementierung sicherer Datenverarbeitungsprozesse nach EU-Standards.

✓ 100% DSGVO-konform

Technologie- & Tool-Auswahl

Maßgeschneiderte Auswahl der optimalen KI-Lösung – von Azure OpenAI bis zu Open-Source-Alternativen.

✓ Beste Lösung für Ihren Fall

Pilotprojekt & Integration

Schneller Proof of Concept mit nahtloser Integration in Ihre bestehende IT-Infrastruktur und Workflows.

✓ Ergebnisse in 4-6 Wochen

Skalierung & Team-Schulung

Unternehmensweiter Rollout mit umfassenden Schulungen für maximale Akzeptanz und Produktivität.

✓ Ihr Team wird KI-fit

Inhaltsverzeichnis

Optimieren Sie Prozesse, automatisieren Sie Workflows und fördern Sie Zusammenarbeit – alles an einem Ort.

Der schnelle Überblick

- KI-Modelle bieten signifikante Vorteile für die Cyberverteidigung, bergen aber auch Risiken durch ihren Dual-Use-Charakter.

- Ein "Trusted Access"-Programm ermöglicht verifizierten Sicherheitsexperten den Zugang zu erweiterten KI-Fähigkeiten.

- Kontinuierliche Entwicklung, iterativer Einsatz und Ökosystem-Resilienz sind zentrale Säulen der Cyberverteidigungsstrategie.

- Fortschritte wie GPT-5.4-Cyber sind speziell für defensive Cybersicherheitsanwendungen optimiert.

- Die Automatisierung von Erkennung, Analyse und Reaktion durch KI entlastet menschliche Analysten und beschleunigt die Abwehr.

- Die Integration von KI in die Softwareentwicklung stärkt die Sicherheit von Grund auf.

Die Landschaft der Cybersicherheit befindet sich in einem kontinuierlichen Wandel, angetrieben durch die rasante Entwicklung künstlicher Intelligenz. Während KI-Modelle immer leistungsfähiger werden, passen Unternehmen wie OpenAI ihre Cyberverteidigungsstrategien an, um sowohl die Chancen zu nutzen als auch die Risiken zu minimieren. Ein zentraler Ansatz hierbei ist die Etablierung von "Trusted Access"-Programmen, die verifizierten Verteidigern den Zugang zu fortschrittlichen KI-Fähigkeiten ermöglichen.

KI als Beschleuniger für die Cyberverteidigung

Die Einführung hochmoderner KI-Modelle revolutioniert die Cybersicherheit. Diese Modelle, die von der automatischen Code-Vervollständigung bis hin zu autonomen, komplexen Aufgaben reichen, können die Entdeckung und Behebung von Schwachstellen erheblich beschleunigen. Sie ermöglichen es Sicherheitsexperten, Probleme in der digitalen Infrastruktur schneller zu identifizieren und zu beheben. Gleichzeitig nutzen auch Angreifer zunehmend KI, was eine ständige Weiterentwicklung der Verteidigungsmechanismen erfordert.

Seit 2023 unterstützen Unternehmen wie OpenAI Verteidiger durch Initiativen wie das Cybersecurity Grant Program und verstärken Sicherheitsvorkehrungen durch umfassende Preparedness Frameworks. Die Evaluierung der Cyberfähigkeiten von Modellen und die Integration spezifischer Cybersicherheits-Schutzmaßnahmen in Modell-Deployments sind entscheidende Schritte in dieser Entwicklung. Produkte wie Codex Security tragen dazu bei, Schwachstellen in großem Maßstab zu identifizieren und zu beheben.

Drei Prinzipien der Cyberverteidigungsstrategie

Die Weiterentwicklung der Cyberverteidigungsfähigkeiten basiert auf drei Kernprinzipien:

- Demokratisierter Zugang: Ziel ist es, diese Tools so vielen legitimen Akteuren wie möglich zugänglich zu machen, während Missbrauch verhindert wird. Dies geschieht durch klare, objektive Kriterien und Methoden zur Identitätsprüfung, um den Zugang zu erweitern und gleichzeitig eine Automatisierung dieser Prozesse zu fördern. Dies schließt Akteure ein, die für den Schutz kritischer Infrastrukturen und öffentlicher Dienste verantwortlich sind.

- Iterativer Einsatz: Durch sorgfältigen Einsatz und kontinuierliche Verbesserung der Systeme im Laufe der Zeit wird das Verständnis für deren Fähigkeiten und Risiken vertieft. Modelle und Sicherheitssysteme werden entsprechend aktualisiert, um die Widerstandsfähigkeit gegen Angriffe zu verbessern und gleichzeitig Schäden zu mindern.

- Investition in Ökosystem-Resilienz: Die Unterstützung und Beschleunigung der Verteidigungsgemeinschaft erfolgt durch vertrauenswürdige Zugangspfade, gezielte Förderprogramme, Beiträge zu Open-Source-Sicherheitsinitiativen und Technologien wie Codex Security, die Verteidigern helfen, Schwachstellen schneller zu finden und zu beheben.

Skalierung des "Trusted Access for Cyber" Programms

Um Verteidigern den Zugang zu hochmodernen KI-Fähigkeiten zu ermöglichen, wurde das "Trusted Access for Cyber" (TAC)-Programm eingeführt. Dieses Programm erweitert den Zugang zu Modellen, die speziell für Cybersicherheitszwecke optimiert wurden, wie beispielsweise GPT-5.4-Cyber. Dieses Modell ist darauf ausgelegt, legitime Cybersicherheitsarbeiten zu unterstützen, indem es die Ablehnungsgrenzen für solche Aufgaben senkt und neue Fähigkeiten für fortgeschrittene defensive Workflows, einschließlich binärer Reverse-Engineering-Funktionen, ermöglicht.

Der Zugang zu solchen permissiven und cyberfähigen Modellen ist zunächst begrenzt und erfolgt iterativ an überprüfte Sicherheitsanbieter, Organisationen und Forscher. Dies ist besonders wichtig für Entwickler und Organisationen, die Modelle über Drittanbieter-Plattformen nutzen, wo die direkte Sichtbarkeit von OpenAI auf den Nutzer, die Umgebung oder den Zweck der Anfrage eingeschränkter sein kann.

Zugang zum TAC-Programm

Der Zugang zum TAC-Programm ist strukturiert und umfasst:

- Individuelle Benutzer können ihre Identität über eine dedizierte Plattform verifizieren.

- Unternehmen können über ihren OpenAI-Vertreter einen vertrauenswürdigen Zugang für ihr Team beantragen.

Alle genehmigten Kunden erhalten Zugang zu Versionen bestehender Modelle mit reduzierten Reibungsverlusten bei Schutzmechanismen, die bei Dual-Use-Cyberaktivitäten ausgelöst werden könnten. Dies unterstützt die Sicherheitsausbildung, defensive Programmierung und verantwortungsvolle Schwachstellenforschung. Kunden, die bereits am TAC-Programm teilnehmen und sich weiter als legitime Cyberverteidiger authentifizieren möchten, können Interesse an zusätzlichen Zugangsstufen bekunden, einschließlich des Zugangs zu GPT-5.4-Cyber.

Ausblick auf zukünftige Modellveröffentlichungen und darüber hinaus

Die Cybersicherheitsverteidigungen sind das Ergebnis monatelanger iterativer Verbesserungen. Die aktuellen Schutzmaßnahmen sollen Cyberrisiken ausreichend reduzieren, um einen breiten Einsatz der derzeitigen Modelle zu unterstützen. Für zukünftige, leistungsfähigere Modelle wird erwartet, dass diese Schutzmaßnahmen ebenfalls ausreichend sind, während speziell trainierte und permissivere Modelle für Cybersicherheitsarbeiten restriktivere Einsätze und angemessene Kontrollen erfordern.

Langfristig wird sich der Bedarf an umfassenderen Verteidigungsmechanismen für zukünftige Modelle ergeben, deren Fähigkeiten die der heutigen zweckgebundenen Modelle schnell übertreffen werden. Die Investition in Forschung, die Verhinderung von Missbrauch und die Beschleunigung der Verteidiger sind zentrale Bestandteile dieser Strategie. Dabei wird der Zugang basierend auf dem Nutzer und der Art der Nutzung erweitert, da Cyberfähigkeiten inhärent dual nutzbar sind.

Der Agentic SOC: Eine Neudefinition der SecOps

Ein weiterer wichtiger Trend ist die Entwicklung des "Agentic SOC" (Security Operations Center). Hierbei handelt es sich um ein Betriebsmodell, das die Sicherheit von einer reaktiven Incident-Behandlung hin zur proaktiven Antizipation von Angreiferbewegungen verlagert. Es kombiniert eine Plattform, die sich zunehmend selbst verteidigen kann, mit KI-Agenten, die menschliche Analysten bei der Untersuchung, Priorisierung und Aktion unterstützen. Dies ermöglicht es Sicherheitsteams, sich auf strategische, wirkungsvolle Aufgaben zu konzentrieren, anstatt repetitive Routineaufgaben zu erledigen.

Im Agentic SOC werden hochsichere Cyberbedrohungen automatisch durch deterministische, richtliniengebundene Kontrollen in der Plattform behandelt. Bekannte Angriffsmuster werden in Echtzeit blockiert, was die Umgebung vor maschinengesteuerten Bedrohungen schützt. Die zweite Schicht operiert auf operativer Ebene, wo Agenten komplexe Analyse- und Korrelationsaufgaben übernehmen, um die Effektivität der Sicherheitsteams zu steigern. Diese Agenten analysieren Beweise, koordinieren Untersuchungen, orchestrieren Reaktionen über Domänen hinweg und lernen kontinuierlich aus den Ergebnissen.

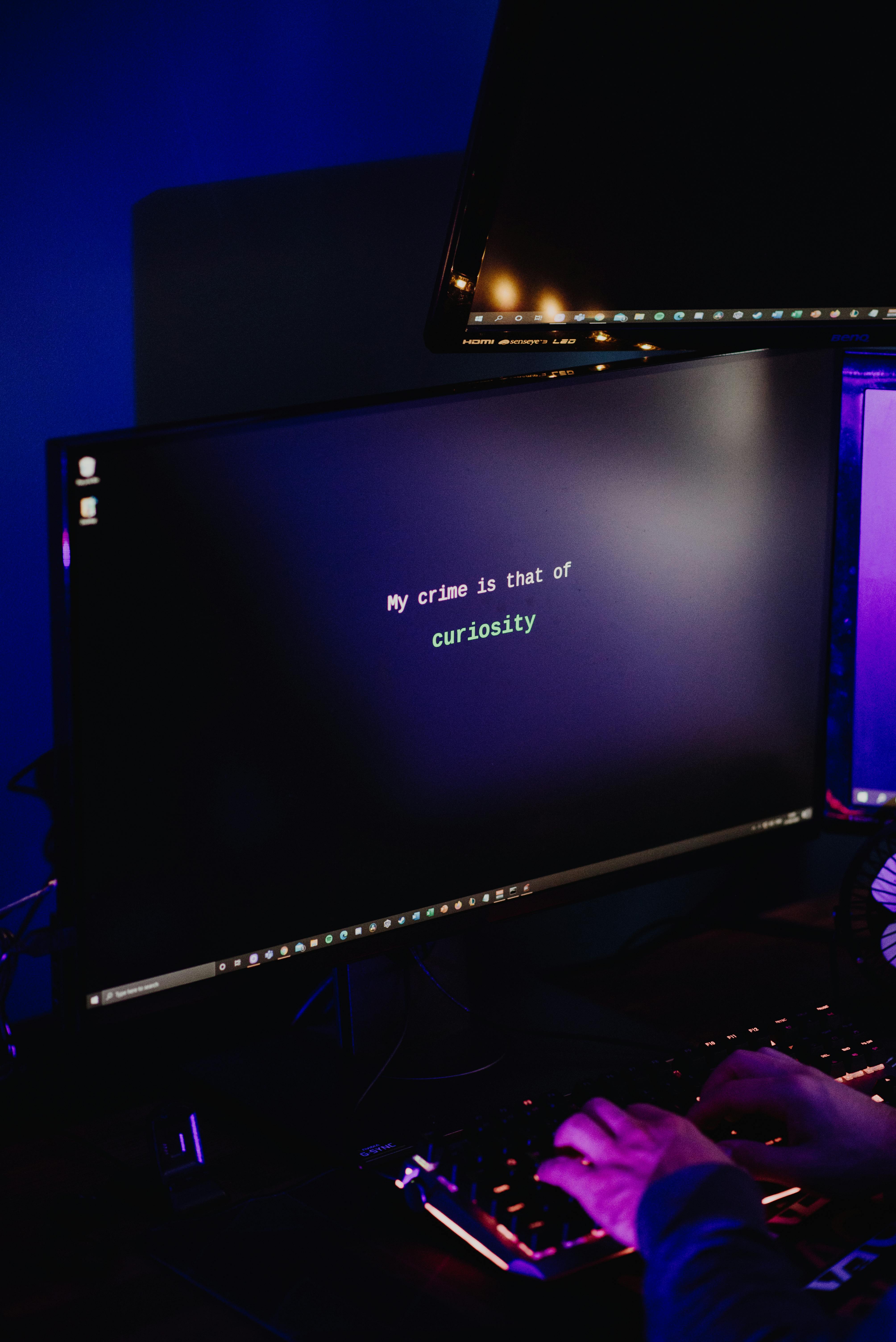

Herausforderungen und Risikomanagement

Die Dual-Use-Natur von Cyberfähigkeiten stellt eine erhebliche Herausforderung dar. Dieselben Kenntnisse und Techniken, die für wichtige defensive Arbeiten wie Penetrationstests, Schwachstellenforschung und Malware-Analyse unerlässlich sind, können auch für schädliche Zwecke eingesetzt werden. Daher ist ein mehrschichtiger Sicherheitsansatz entscheidend, der darauf abzielt, Bedrohungsakteure zu behindern und zu stören, während gleichzeitig die Verfügbarkeit dieser Fähigkeiten für Cyberverteidiger maximiert wird.

Schutzmaßnahmen umfassen:

- Modellsicherheitstraining: Modelle werden darauf trainiert, Dual-Use-Anfragen zu bearbeiten und schädliche Aktionen auf Drittsystemen abzulehnen oder zu deeskalieren.

- Gesprächsüberwachung: Ein zweistufiges System überwacht kontinuierlich und erkennt Hochrisikobereiche durch Klassifizierung von Prompts, Tool-Aufrufen und Ausgaben.

- Durchsetzung auf Akteursebene: Das aggregierte Risiko für jedes Konto wird im Laufe der Zeit verfolgt, mit Eskalationspfaden und menschlicher Überprüfung bei Bedarf.

- Vertrauensbasierter Zugang: Für den Zugang zu Cyber-High-Fähigkeiten ist eine Anmeldung erforderlich. Benutzer, die häufig Hochrisiko-Dual-Use-Cyberfunktionen nutzen, müssen ihre Identität über das TAC-Programm verifizieren.

Trotz dieser Maßnahmen bleiben Restrisiken bestehen, darunter die begrenzte Präzision von Überwachungssystemen, die Möglichkeit, dass böswillige Akteure vertrauenswürdigen Zugang erhalten, und die Schwierigkeit, komplexe Kampagnen in kleinere Schritte zu zerlegen (Mosaic Decomposition Risk). Auch die Grenzen der Identitätsprüfung und die Möglichkeit, dass gesperrte Benutzer unter neuen Identitäten zurückkehren, stellen Herausforderungen dar.

Die Rolle der Community und Forschung

Die Zusammenarbeit mit der globalen Cybersicherheitsgemeinschaft ist von entscheidender Bedeutung. Initiativen wie das Frontier Model Forum, ein Zusammenschluss führender KI-Labore und Industriepartner, arbeiten daran, ein gemeinsames Verständnis von Bedrohungsmodellen und Best Practices zu entwickeln. Dies umfasst die Identifizierung, wie KI-Fähigkeiten als Waffe eingesetzt werden könnten, wo kritische Engpässe für verschiedene Bedrohungsakteure bestehen und wie Frontier-Modelle einen signifikanten Nutzen bieten können.

Die Forschung konzentriert sich auch auf die Verbesserung der Sicherheit von KI-Systemen selbst. Das MITRE Center for Threat-Informed Defense (CTID) entwickelt beispielsweise Roadmaps, um Verteidiger dabei zu unterstützen, das Verhalten von Angreifern in großem Maßstab zu operationalisieren. Dies beinhaltet die Weiterentwicklung von Tools wie Attack Flow und ATLAS, um KI-gestützte Systeme abzudecken und maschinelles Lernen sowie Automatisierung zu integrieren.

Fazit

Die Integration von KI in die Cybersicherheit ist ein fortlaufender Prozess, der sowohl Chancen als auch Herausforderungen mit sich bringt. Durch einen strategischen Ansatz, der auf demokratisiertem Zugang, iterativem Einsatz und Ökosystem-Resilienz basiert, können die Vorteile der KI für die Verteidigung maximiert und gleichzeitig die Risiken minimiert werden. Die kontinuierliche Entwicklung von Modellen wie GPT-5.4-Cyber, die Implementierung robuster Schutzmaßnahmen und die enge Zusammenarbeit mit der Cybersicherheitsgemeinschaft sind entscheidend, um eine sichere digitale Zukunft zu gewährleisten.

Die Vision eines "Agentic SOC", in dem KI-Agenten und menschliche Experten Hand in Hand arbeiten, um adaptive, autonome Verteidigung zu gewährleisten, ist ein vielversprechender Weg, um die Asymmetrie zwischen Angreifern und Verteidigern zu überwinden. Dies erfordert jedoch eine ständige Wachsamkeit, Anpassungsfähigkeit und Investition in Forschung und Entwicklung, um den sich ständig weiterentwickelnden Bedrohungen einen Schritt voraus zu sein.

Bibliography: - OpenAI. (2026, April 14). Trusted access for the next era of cyber defense. - Microsoft Security Blog. (2026, April 9). The agentic SOC—Rethinking SecOps for the next decade. - Ee, S., Covino, C., Labrador, C., Krawec, C., Kraprayoon, J., & O'Brien, J. (2025, May 31). Asymmetry by Design: Boosting Cyber Defenders with Differential Access to AI. arXiv preprint arXiv:2506.02035. - OpenAI Deployment Safety Hub. (n.d.). GPT-5.3-Codex System Card. - OpenAI. (2026, February 5). Introducing Trusted Access for Cyber. - OpenAI. (2025, December 10). Strengthening cyber resilience as AI capabilities advance. - Microsoft Security Response Center. (2026, April 1). Strengthening secure software at global scale: How MSRC is evolving with AI. - Center for Threat-Informed Defense. (2026, February 12). A Threat-Informed Community is Necessary for Defense to Function. - Google Blog. (2024, February 16). Google launches AI Cyber Defense Initiative to improve security infrastructure. - Fuentes, R. (2026, March 7). AI's Quiet Revolution in 2026 Cyber Defense.

.svg)

.png)