Aktuelle Herausforderungen in der IT-Sicherheit: PKI, KI und Quantenkryptografie im Fokus

KI sauber im Unternehmen integrieren: Der 5-Schritte-Plan

Von der ersten Idee bis zur voll integrierten KI-Lösung – strukturiert, sicher und mit messbarem Erfolg

Strategie & Zieldefinition

Wir analysieren Ihre Geschäftsprozesse und identifizieren konkrete Use Cases mit dem höchsten ROI-Potenzial.

✓ Messbare KPIs definiert

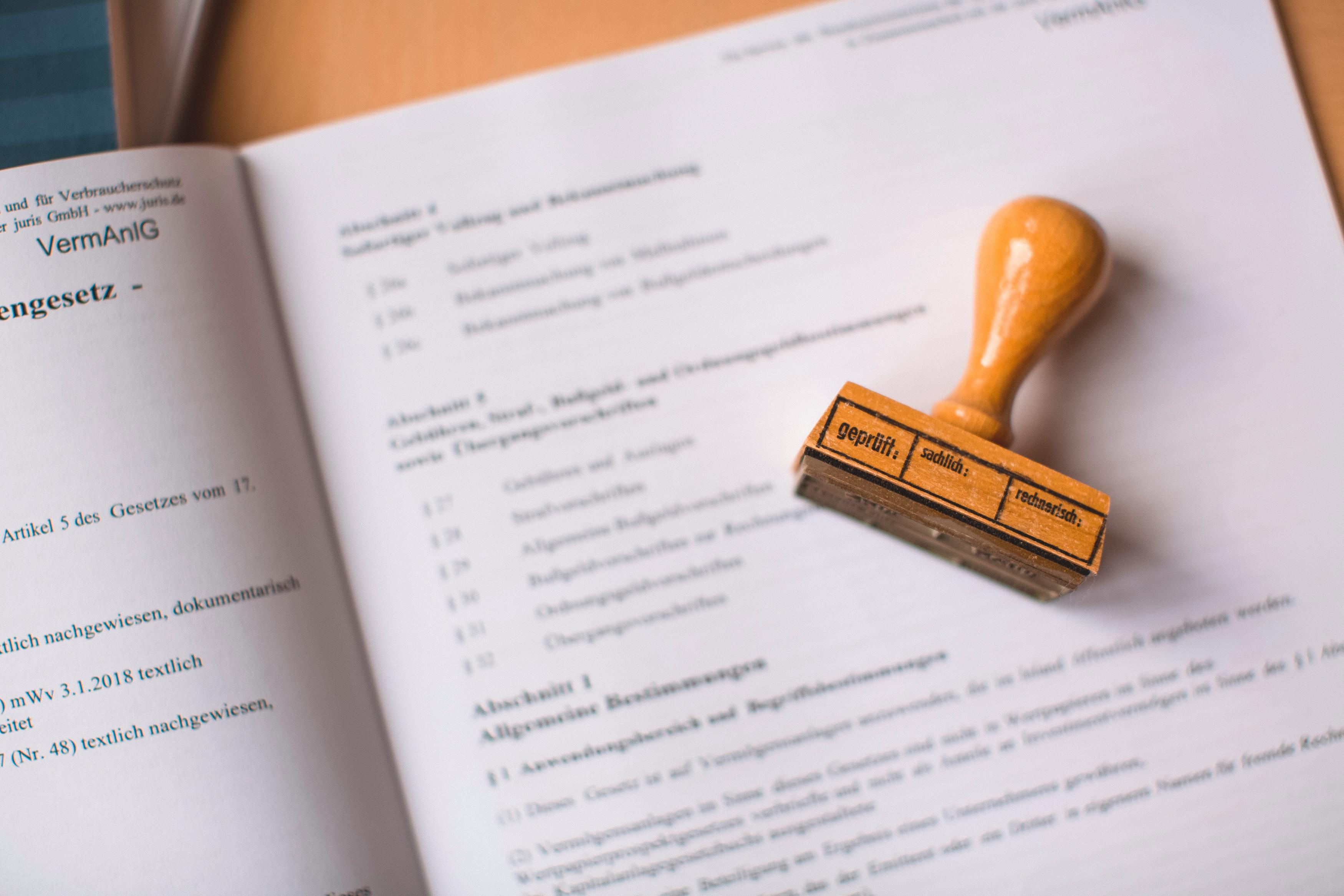

Daten & DSGVO-Compliance

Vollständige Datenschutz-Analyse und Implementierung sicherer Datenverarbeitungsprozesse nach EU-Standards.

✓ 100% DSGVO-konform

Technologie- & Tool-Auswahl

Maßgeschneiderte Auswahl der optimalen KI-Lösung – von Azure OpenAI bis zu Open-Source-Alternativen.

✓ Beste Lösung für Ihren Fall

Pilotprojekt & Integration

Schneller Proof of Concept mit nahtloser Integration in Ihre bestehende IT-Infrastruktur und Workflows.

✓ Ergebnisse in 4-6 Wochen

Skalierung & Team-Schulung

Unternehmensweiter Rollout mit umfassenden Schulungen für maximale Akzeptanz und Produktivität.

✓ Ihr Team wird KI-fit

Inhaltsverzeichnis

Optimieren Sie Prozesse, automatisieren Sie Workflows und fördern Sie Zusammenarbeit – alles an einem Ort.

Das Wichtigste in Kürze

- Aktuelle Sicherheitsprobleme bei Public Key Infrastrukturen (PKI), insbesondere durch einen Vorfall bei D-Trust, unterstreichen die Notwendigkeit robuster Zertifikatsverwaltung.

- Die Intensivierung der Auseinandersetzung mit quantensicherer Kryptografie durch das BSI und die Debatten um deren Standardisierung zeigen den dringenden Handlungsbedarf zur Vorbereitung auf zukünftige Bedrohungen.

- KI-basierte Tools wie OpenClaw bieten beeindruckende Funktionalität, bergen jedoch erhebliche Sicherheitsrisiken durch weitreichende Zugriffsrechte und die Anfälligkeit für Prompt Injections, was eine sorgfältige Abwägung erfordert.

- Sicherheitslücken in weit verbreiteten Entwicklungswerkzeugen wie Patch und Texteditoren (Notepad++, Notepad) demonstrieren, dass auch scheinbar harmlose Software Einfallstore für komplexe Angriffe bieten kann.

- Die schnelle Adaption von KI-Trends durch Cyberkriminelle, wie bei OpenClaw beobachtet, verdeutlicht die Notwendigkeit agiler Sicherheitsstrategien.

Sicherheitslandschaft im Wandel: Zwischen PKI-Herausforderungen, KI-Risiken und Quantensicherheit

Die digitale Sicherheitslandschaft unterliegt einem stetigen Wandel, geprägt durch neue Technologien, sich entwickelnde Bedrohungen und die Notwendigkeit, bestehende Infrastrukturen resilient zu gestalten. Jüngste Ereignisse und Entwicklungen verdeutlichen die Komplexität dieser Herausforderung, die von der Absicherung grundlegender Vertrauensmechanismen bis hin zur Bewältigung der Implikationen künstlicher Intelligenz und der Vorbereitung auf die Ära der Quantencomputer reicht. Dieser Artikel beleuchtet zentrale Aspekte dieser Dynamik, basierend auf aktuellen Beobachtungen und Analysen.

Zertifikatsmanagement und PKI-Inzident: Ein Blick auf D-Trust und die Folgen

Die Verlässlichkeit von Public Key Infrastrukturen (PKI) ist ein Eckpfeiler der digitalen Sicherheit. Ein aktueller Vorfall bei der Zertifizierungsstelle D-Trust, der zu einer dringenden Zertifikatswarnung führte, hat die Sensibilität dieses Bereichs erneut in den Fokus gerückt. Dieser Vorfall, der zahlreiche Behörden und Regierungsorganisationen betraf, demonstriert die potenziellen weitreichenden Auswirkungen selbst trivial erscheinender Ursachen im Zertifikatsmanagement. Die schnelle Reaktion und die Notwendigkeit, potenziell Tausende von Zertifikaten zurückzurufen, verdeutlichen den operativen Aufwand, der mit solchen Vorfällen verbunden ist. Dies unterstreicht die Bedeutung einer lückenlosen Automatisierung und sorgfältigen Überwachung von Zertifikatslebenszyklen, um solche Risiken zu minimieren.

Gefährdete Router und staatliche Intervention

Ebenfalls im Bereich der Infrastruktursicherheit sind Berichte über DNS-Poisoning-Angriffe auf veraltete SOHO-Router (Small Office, Homeoffice) zu verzeichnen. Die gezielte Information von 30 Routerbesitzern durch den Verfassungsschutz und das BSI deutet auf eine koordinierte Angriffskampagne aus Osteuropa hin, die international eine vierstellige Anzahl von Geräten betraf. Diese Vorkommnisse verdeutlichen die anhaltende Bedrohung durch die Ausnutzung bekannter Schwachstellen in Endgeräten und die Notwendigkeit einer proaktiven Überwachung und Nutzerinformation durch staatliche Stellen.

Quantencomputer und die Zukunft der Kryptografie

Die wissenschaftliche Forschung im Bereich der Quantencomputer schreitet voran, und zwei jüngste Aufsätze haben bei Kryptologen weltweit Besorgnis ausgelöst, da sie einen möglichen Durchbruch bei Quantencomputern näher erscheinen lassen, als bisher angenommen. Dies hat direkte Auswirkungen auf die Entwicklung und Implementierung quantensicherer Kryptografie (PQC). Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat auf diese Entwicklung mit einer Aktualisierung seiner technischen Richtlinie TR-02102 reagiert. Diese Richtlinie empfiehlt nun explizit die Verwendung hybrider kryptografischer Verfahren, die klassische und quantensichere Algorithmen kombinieren. Ziel ist es, die Sicherheit zu gewährleisten, selbst wenn eines der Verfahren kompromittiert werden sollte. Die Frist zur Implementierung dieser hybriden Ansätze ist der 31. Dezember 2031, wobei für Verschlusssachen eine frühere Umstellung bis Ende 2030 vorgesehen ist. Diese Maßnahme spiegelt die Erkenntnis wider, dass die Vorbereitung auf die Post-Quanten-Ära nicht länger aufgeschoben werden kann.

Die Diskussion um die Notwendigkeit und den Zeitpunkt der Umstellung auf PQC ist jedoch nicht frei von Kontroversen. Insbesondere die Debatte innerhalb der Internet Engineering Task Force (IETF) über die Standardisierung reiner PQC-Verfahren für TLS ohne Hybridisierung zeigt divergierende Ansichten auf. Prominente Kritiker wie D.J. Bernstein äußern Bedenken hinsichtlich der Robustheit und der potenziellen Anfälligkeit solcher reinen PQC-Algorithmen für unbekannte Schwachstellen, im Gegensatz zu den über Jahrzehnte geprüften klassischen Verfahren. Die Beteiligung von Geheimdiensten an diesen Standardisierungsdiskussionen führt zudem zu Spekulationen über mögliche Interessenkonflikte und die Integrität des Standardisierungsprozesses. Das BSI hingegen vertritt eine pragmatische Haltung und betont, dass hybride Verfahren ein notwendiges Sicherheitsnetz bieten, bis PQC-Algorithmen ein vergleichbares Vertrauensniveau wie etablierte klassische Methoden erreicht haben.

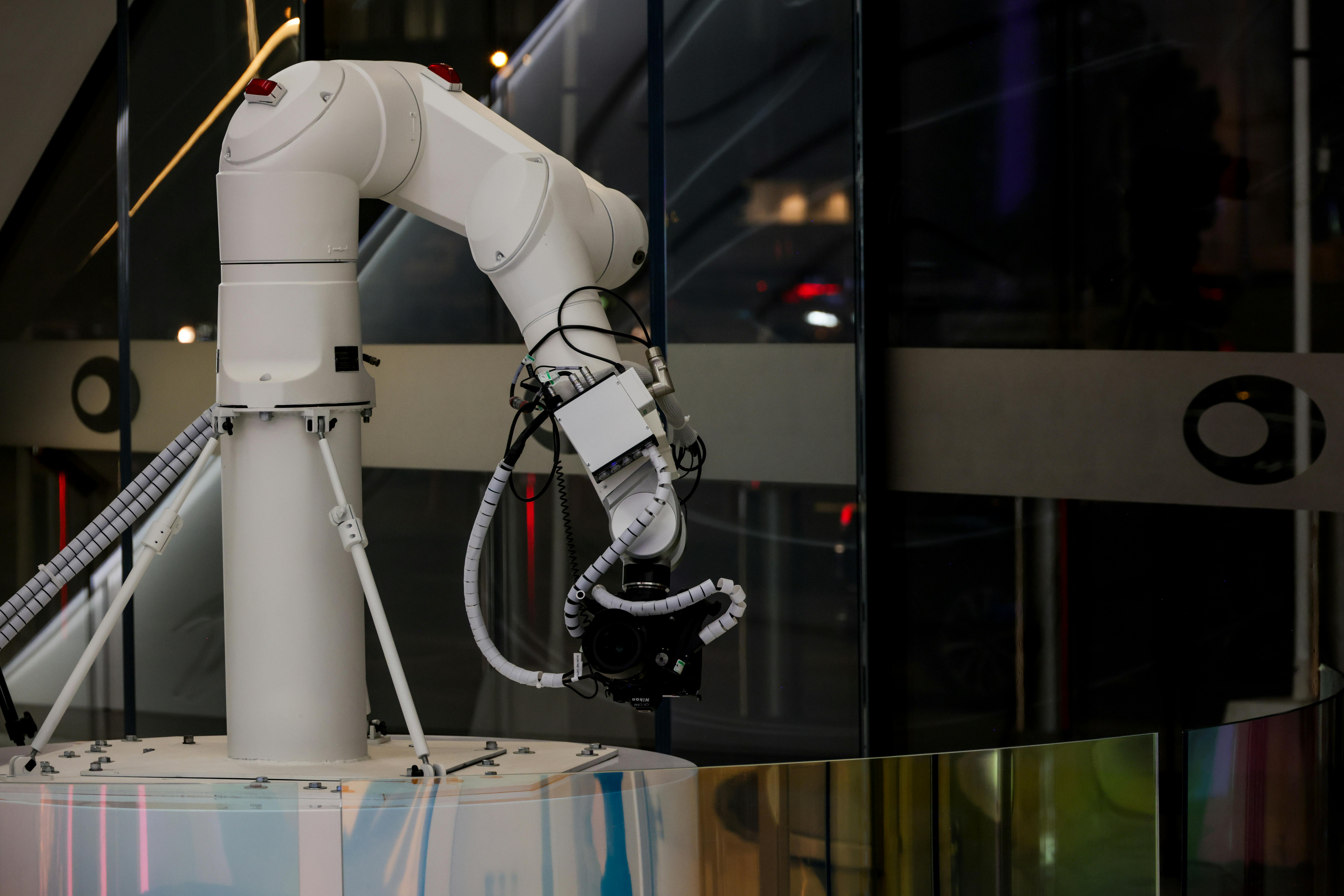

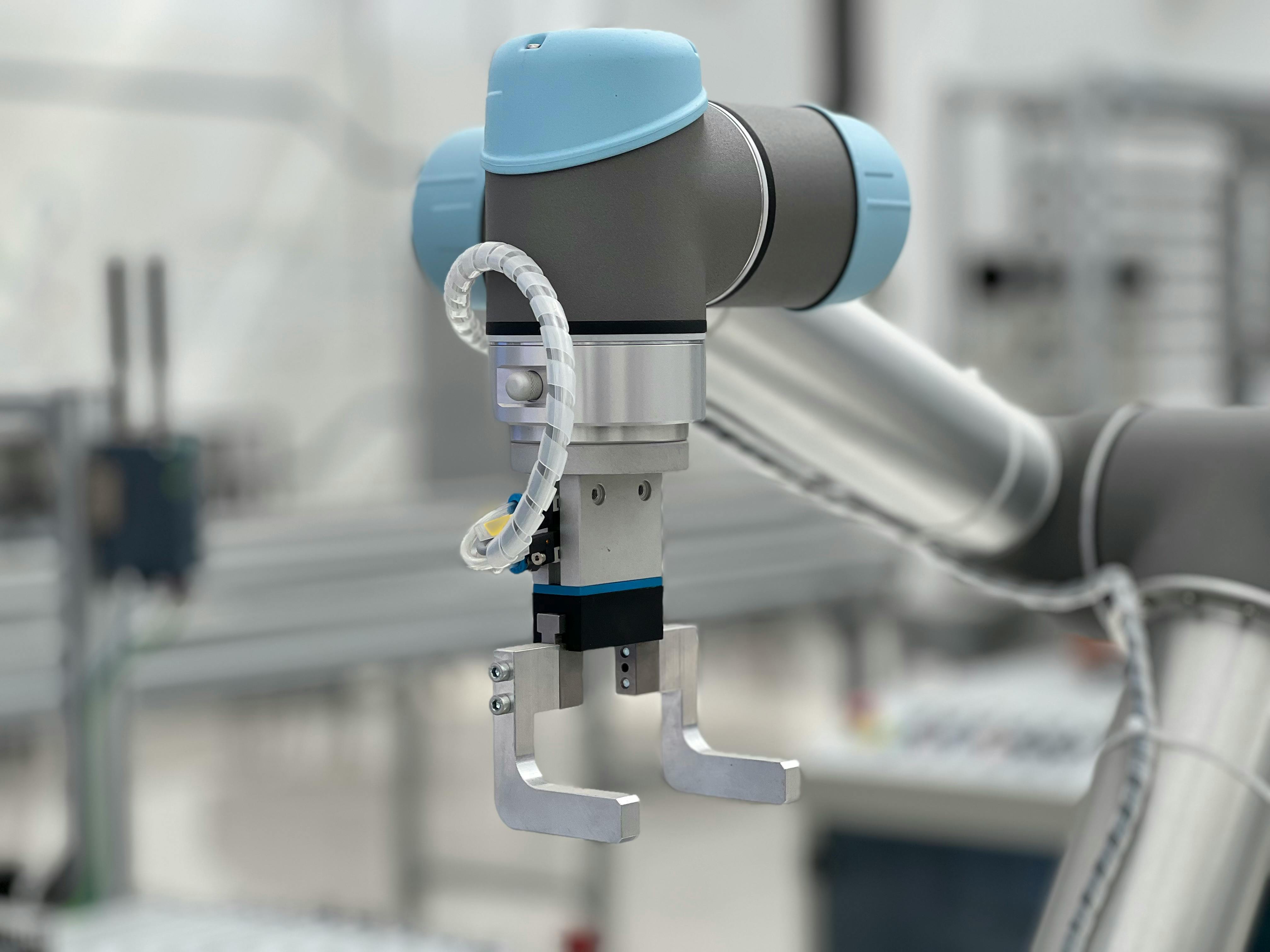

KI-Assistenten: Die Faszination von OpenClaw und seine Sicherheitsimplikationen

Die rasante Entwicklung von KI-Assistenten wie OpenClaw, einem Coding Agenten namens "Pi", der eine Vielzahl von Diensten und Plattformen integriert, verdeutlicht das immense Potenzial dieser Technologie. OpenClaw kann auf lokale Dateien zugreifen, Software installieren und ausführen sowie sich selbst modifizieren. Diese weitreichenden Fähigkeiten erlauben beeindruckende Automatisierungen und Assistenzfunktionen, gehen jedoch mit erheblichen Sicherheitsrisiken einher. Die Integration mit Messengern, Browsern, E-Mail-Diensten und sogar Smart-Home-Systemen bedeutet, dass der KI-Assistent Zugang zu sensiblen Daten und kritischen Funktionen erhält. Dies birgt Risiken in Bezug auf Datenschutz, die Ausführung fehlerhafter oder böswilliger Anweisungen durch die KI selbst und insbesondere durch Prompt Injections. Letztere ermöglichen es externen Akteuren, das Modell zu manipulieren und potenziell Schaden anzurichten oder Daten zu exfiltrieren.

Die schnelle Popularität von OpenClaw und die Beobachtung, dass Cyberkriminelle und Scammer den Hype umgehend für ihre Zwecke nutzen, unterstreichen die Dringlichkeit, Sicherheitsaspekte von Anfang an zu berücksichtigen. Die Umbenennung des Projekts von "Claude" zu "Moldbot" und schließlich zu "OpenClaw" aufgrund von Markenrechtsbedenken und die sofortige Besetzung der frei gewordenen Handles durch Scammer zeugen von der Geschwindigkeit, mit der in diesem Umfeld agiert wird. Die Entwickler von OpenClaw haben zwar frühzeitig umfangreiche Sicherheitsdokumentationen und Tools wie einen "Security Audit" bereitgestellt, doch die Herausforderung liegt darin, dass Nutzer diese Warnungen nicht immer beachten. Das Phänomen, dass hunderte von mit Malware belasteten Skills auf Plattformen wie ClawHub auftauchen, zeigt, dass die Geschwindigkeit der Entwicklung und des Hypes die Fähigkeit zur effektiven Sicherheitsprüfung übersteigen kann. Dies führt zu einer neuen Kategorie von Bedrohungen, den "KI-Würmern", die sich über Prompt Injections verbreiten und KI-Systeme kapern könnten.

Sicherheitslücken in Entwicklungswerkzeugen und Editoren

Selbst scheinbar harmlose Entwicklungswerkzeuge und Texteditoren können unerwartete Sicherheitsrisiken bergen. Ein kurioser Fall betrifft die Tools diff und patch, die in der Softwareentwicklung zur Verwaltung von Code-Änderungen eingesetzt werden. Es wurde festgestellt, dass patch in der Lage ist, Code-Änderungen, die in Commit-Nachrichten eingebettet sind, als tatsächliche Patches zu interpretieren und anzuwenden. Dies führte im Tiling Fenstermanager i3 unbeabsichtigt zur Einschleusung einer "sleep"-Anweisung in den Code. Dieses Problem, das durch die Vermischung von Metadaten und tatsächlichen Code-Änderungen im selben Kommunikationskanal entsteht, verdeutlicht eine subtile, aber potenziell gefährliche Schwachstelle in gängigen Entwicklungspraktiken.

Auch weit verbreitete Texteditoren sind nicht immun gegen Sicherheitslücken. Notepad++, ein beliebter Open-Source-Editor, war Ziel einer komplexen Attacke, bei der der Traffic seiner Update-Routine manipuliert wurde, um Malware zu verbreiten. Die Angreifer nutzten dabei eine Schwachstelle im Updater, der das Zertifikat der Update-URL nicht korrekt prüfte. Dies ermöglichte es, gefälschte Update-Dateien zu unterschieben. Die Malware, bekannt als "Chrysalis", wurde einer Gruppierung namens "Lotus Blossom" zugeordnet, die mutmaßlich aus China stammt und gezielt bestimmte Organisationen ins Visier nahm. Der Vorfall unterstreicht die Notwendigkeit robuster Update-Mechanismen und einer strikten Zertifikatsprüfung.

Ebenso wurde im Standard-Windows-Editor Notepad.exe eine Sicherheitslücke (CVE-202X-XXXXX) entdeckt. Diese ermöglichte es einem Angreifer, Benutzer dazu zu bringen, auf bösartige Links in Markdown-Dateien zu klicken, was zur Ausführung von nicht verifizierten Protokollen und dem Laden oder Ausführen von Remote-Dateien führte. Dies ist besonders bemerkenswert, da selbst ein so grundlegendes Tool, das in der Vergangenheit oft als "Meme" für Proof-of-Concepts von Code-Ausführung diente, nun selbst zum Einfallstor für Angriffe werden kann, insbesondere durch neue Funktionalitäten wie die Markdown-Unterstützung.

Fazit und Ausblick

Die aktuellen Entwicklungen in der IT-Sicherheit zeigen ein dynamisches und vielschichtiges Bild. Unternehmen und Organisationen stehen vor der Herausforderung, ihre Infrastrukturen gegen eine ständig wachsende Palette von Bedrohungen abzusichern. Dies erfordert nicht nur die Implementierung robuster technischer Lösungen, sondern auch eine kontinuierliche Sensibilisierung für neue Risiken, insbesondere im Kontext von KI und Quantencomputing. Die Notwendigkeit einer proaktiven Sicherheitsstrategie, die sowohl die Absicherung bestehender Systeme als auch die Vorbereitung auf zukünftige Bedrohungen umfasst, ist evident. Die Zusammenarbeit zwischen staatlichen Stellen, Forschungseinrichtungen und der Privatwirtschaft ist dabei entscheidend, um die digitale Souveränität und Sicherheit zu gewährleisten.

Bibliography

- Heise Online: „Passwort“ Folge 55: News mit Claude-Code-Klau, PKI-Oopsies und Quantenturbo. Veröffentlicht: 15. April 2026.

- Heise Online: „Passwort“ Folge 54: Alte Bugs, neue Angriffe und zukünftige PKI. Veröffentlicht: 1. April 2026.

- Podigee: Von unsicheren Schalentieren, quantensicheren Bundesämtern und Editoren-Hintertüren - Passwort - der Podcast von heise security.

- Heise Online: „Passwort“ Folge 50: Jubiläum mit Feedback, Cloudflare und Bluetooth-Lücke. Veröffentlicht: 4. Februar 2026.

- Heise Online: „Passwort“ Folge 51: Von Schalentieren, Postquanten und Editoren-Hintertürchen. Veröffentlicht: 18. Februar 2026.

- Heise Online: "Passwort" Folge 44: News mit Serialisierungsproblemen, AWS-Fail und PKI-Extra. Veröffentlicht: 5. November 2025.

.svg)

.png)